|

Router

|

S0/0

|

S0/1

|

Fa0/0

|

Fa1/0

|

Loopback0

|

|

R1-JKT

|

10.124.124.1/29

|

10.13.13.1/30

|

|

192.168.1.1/24

|

1.1.1.1/32

|

|

R2-SBY

|

10.124.124.2/29

|

|

10.23.23.1/30

|

192.168.2.1/24

|

2.2.2.2/32

|

|

R3-MKS

|

|

10.13.13.2/30

|

10.23.23.2/30

|

|

3.3.3.3/32

|

|

R4-MTR

|

10.124.124.3/29

|

|

|

192.168.4.1/24

|

4.4.4.4/32

|

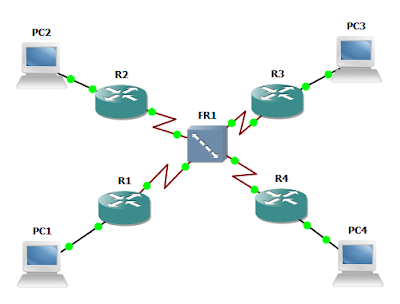

Kita coba

jurus lain, yaitu dengan mengkonfigurasi subinterface Cisco. Design network seperti

pada gambar di atas. Begitu juga dengan IP addressnya seperti pada table. Keliatan

dari designnya ribet sekali. Tapi sebenarnya masih sederhana.